La extracción de información del teléfono de Fernando Sabag Montiel podría dar un fuerte impulso a la investigación. Son más de 50 gigas los que la Policía de Seguridad Aeroportuaria pudo descargar del sistema de almacenamiento basado en la nube de diversas aplicaciones usadas en el Samsung Galaxy A50 y que datan desde 2020.

El método utilizado por la Policía de Seguridad Aeroportuaria para la extracción de data se conoce como “takeout” y se hizo mediante el UFED Cloud, programa creado por la firma israelí Cellebrite, que permite extraer datos de dominio público y privado contenidos en el sistema de alojamiento de nube.

UFED Cloud es una herramienta distinta pero de la misma aplicación con la que la Policía Federal buscó sacar los datos del dispositivo móvil de Sabag Montiel tras su captura pero que terminó reseteandolo de fábrica. La investigación que busca aclarar si fue un error de software o humano sigue en manos de Gendarmería Nacional.

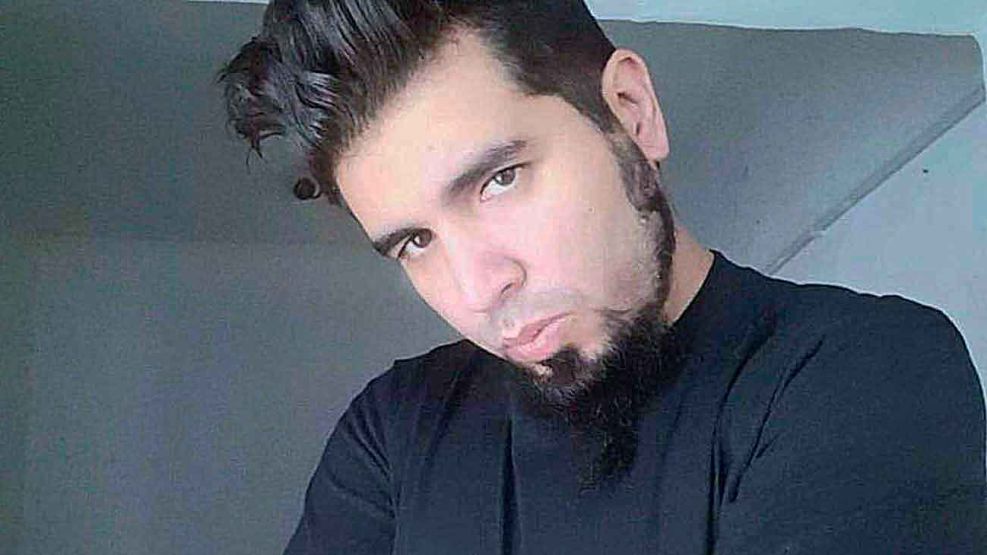

Pese a lo anterior, se pudo acceder a parte del contenido, esto gracias a que el reseteo no afectó a la tarjeta de memoria que estaba dentro el dispositivo. De ella se pudieron extraer varias imágenes del propio Fernando y Brenda Uliarte con la Bersa Thunder calibre 32 e incluso un video de Sabag Montiel manipulando el arma. Sin embargo, otras líneas de investigación se abrieron tras los resultados del análisis parcial de los contenidos de los teléfonos de Uliarte, Agustina Díaz y Nicolás Gabriel Carrizo, estos dos últimos, también procesados en la causa.

La clave del procedimiento fue el uso del chip del teléfono celular de Sabag Montiel el cual se insertó en un dispositivo del mismo modelo completamente. Luego de correr el software en el teléfono se detectó que Sabag Montiel contaba con tres cuentas distintas de Google en un mismo teléfono, dato no menor es que cada cuenta permite alojar en la nube hasta 15 gigas entre copias de seguridad, documentos, fotografías, videos.

Con UFED Cloud se pudieron restablecer las contraseñas de las aplicaciones cuyos contenidos se encuentran alojados en la nube, entre ellos Telegram. Se trata de la sofisticada plataforma de mensajería instantánea encriptada. Los chats de esta aplicacion serán fundamentales en la investigación pues podrán determinar si hay mas implicados en el intento de asesinato de Cristina Fernandez de Kirchner y al mas importante de los hilos investigativos propuesto por su querella y es la autoría intelectual del atentado.

Del procedimiento también se pudieron obtener otros datos de relevancia para la pesquisa como los correos de las tres cuentas y el historial de navegación y visualización de Youtube y otras herramientas de Google. En esa línea, UFED Cloud también permite revisar el historial privado de ubicaciones a través de Google mediante datos de geolocalización, esto puede ser muy importante pues permitirá corroborar fehacientemente si Sabag Montiel hizo inteligencia previa, además de los lugares donde pudo haber estado antes del intento de homicidio con miras dar con otros posibles implicados.

Finalmente, la PSA logró extraer las contraseñas de las cuentas de Sabag Montiel en Instagram, pese a que el usuario está suspendido por la firma Meta, la PSA le solicitó a la jueza María Eugenia Capuchetti exhortar a la compañía revertir esa decisión para poder acceder a esa red social y a los mensajes internos que en ella se emplean.

Por otra parte, se espera que la próxima semana la Cámara Federal porteña responda a los planteos de apelaciones de las defensas de Díaz y de sus procesamientos.

Los chats hallados en el teléfono de Díaz como el de Carrizo fueron determinantes para sus procesamientos como partícipes secundarios. No obstante, Gastón Marano, abogado del llamado jefe de los copitos, solicitó la nulidad del celular de su defendido como prueba al afirmar que éste lo entregó de forma voluntaria cuando declaró como testigo y no puede usarse como elemento auto incriminatorio.